Как настроить объект защиты: IP-адреса, балансировка, SSL и кэширование

После подключения услуги она отобразится на главной странице учетной записи и в списке Мои услуги. Нажмите на название услуги, чтобы открыть область настройки.

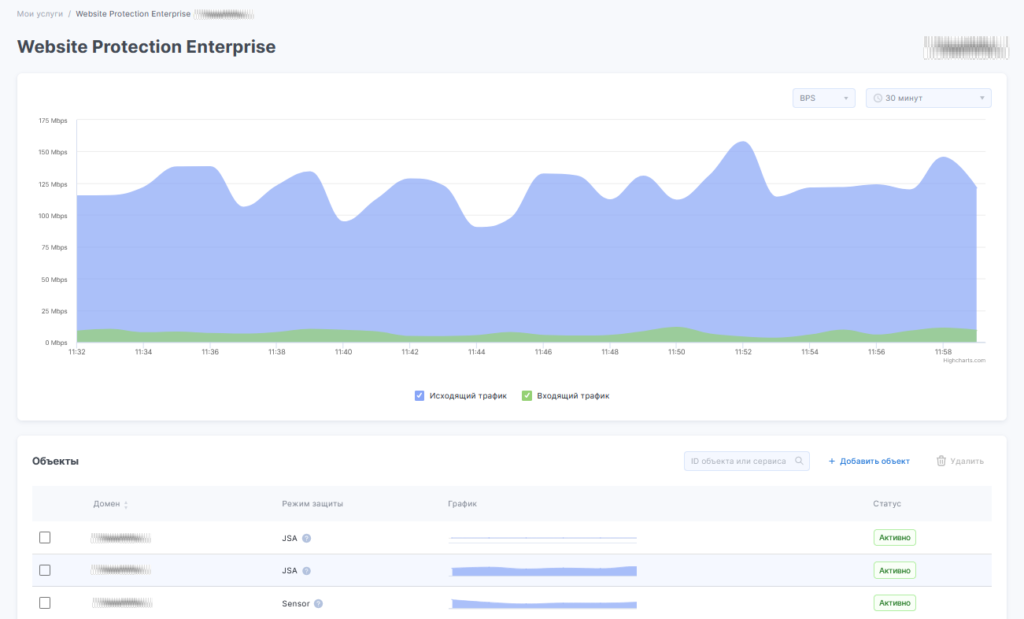

На открывшейся странице выберите интересующий вас объект и нажмите его строку с миниатюрой графика рядом.

Обратите внимание — иконка в виде навесного замка в строке таблицы означает, что для домена установлен запрет на изменение защиты.

Выберите левом меню выберите пункт Объект защиты.

На открывшейся странице приведены настраиваемые параметры.

Доступные IP

Чтобы назначить IP-адрес из списка предоставленных вам вариантов, выберите его, установив галочку в начале строки, а затем нажмите на кнопку Назначить. Мы предоставим вам несколько IP-адресов и вы сможете самостоятельно назначать их своим доменам.

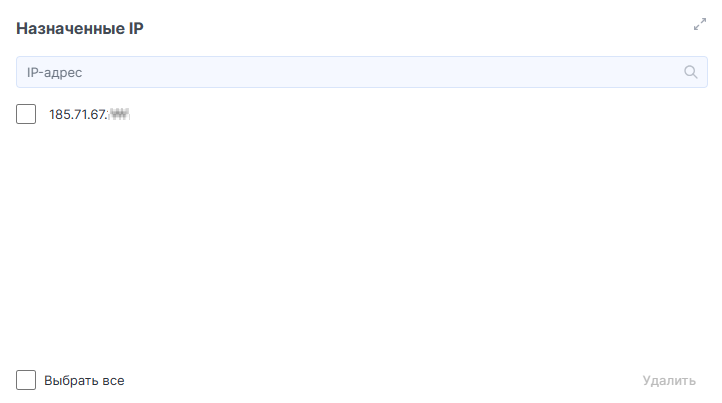

Назначенные IP

Вы можете удалить IP-адреса из списка назначенных. Для этого выберите ненужный адрес, установив галочку в начале его строки, а затем нажмите на кнопку Удалить.

Бэкенд-серверы

Сервис предоставляет возможность балансировки нагрузки между несколькими внутренними (бэкенд) серверами.

Бэкенд — это ваш сервер, расположенный за системой защиты.

Как это работает?

- Пользователи отправляют запросы в интернет.

- Система защиты перехватывает и фильтрует трафик.

- Очищенные запросы направляются на ваши бэкенд-серверы.

- Сервер обрабатывает запрос и возвращает в систему фильтрации ответ, который затем отдаётся пользователю.

Также можно указать протокол, используемый для доступа к бэкенд-серверам: HTTP (порт 80) или HTTPS (порт 443).

Список бэкенд-серверов задаётся отдельно для каждого порта сайта, на который поступают фильтруемые запросы со стороны пользователей. Например, для 80-го порта (HTTP) может быть задан один бэкенд-сервер, а для 443 (HTTPS) – несколько.

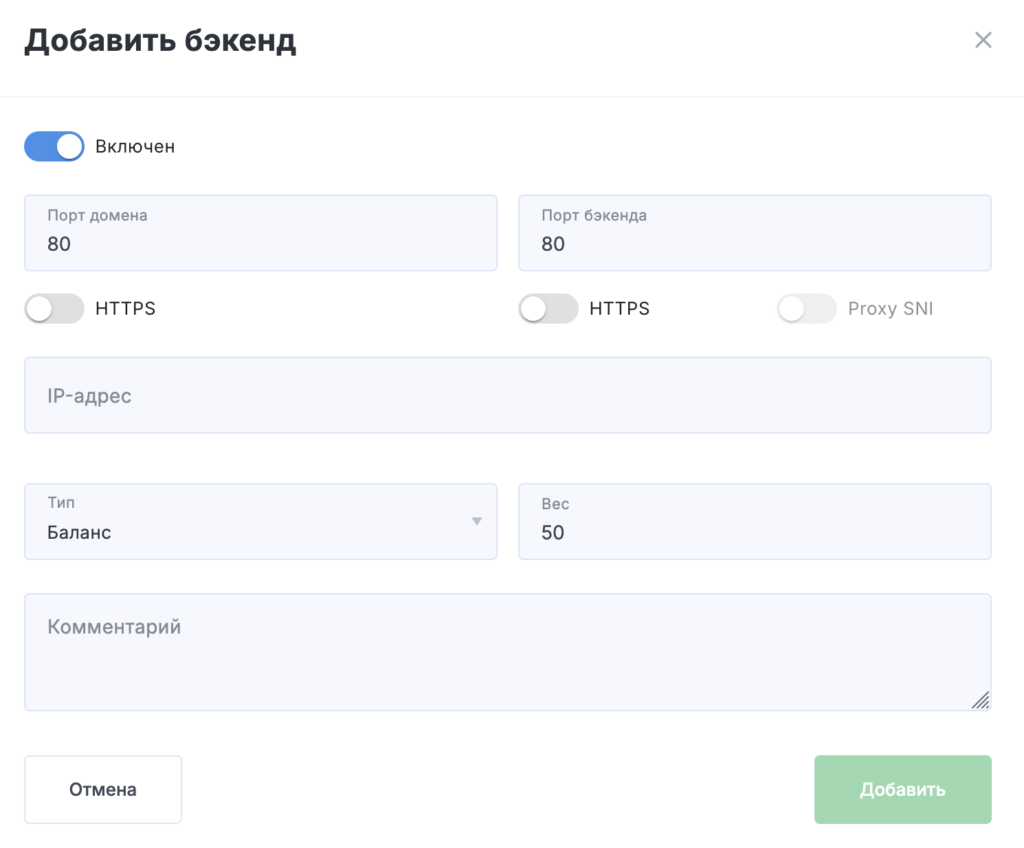

Чтобы добавить бэкенд-сервер, нажмите на кнопку Добавить бэкенд.

Заполните форму:

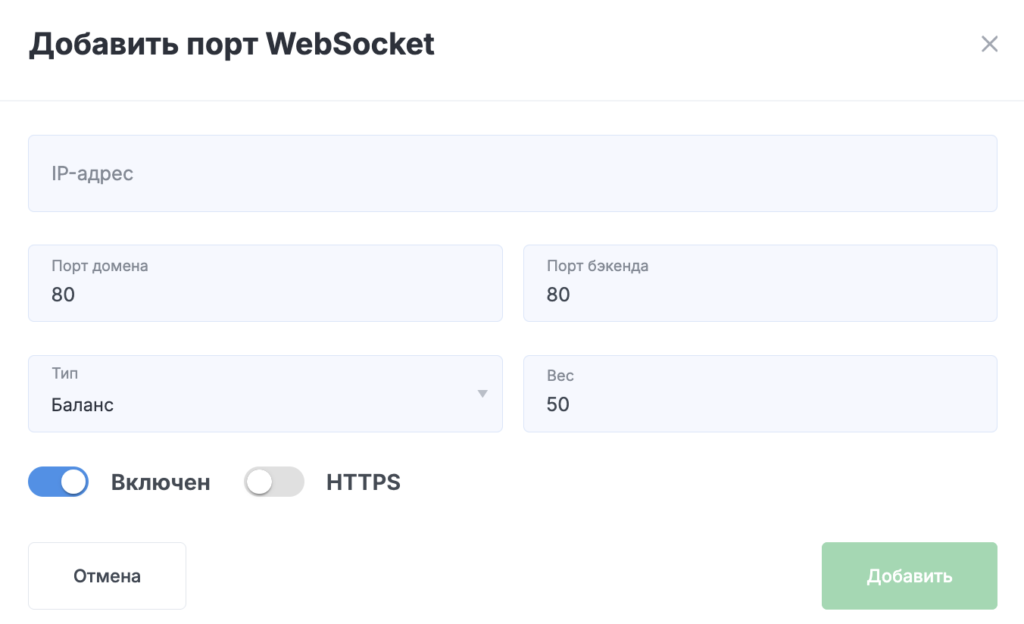

- Порт домена — порт, на который изначально направляется трафик от пользователей;

- Порт бэкенда — порт, на который перенаправляется очищенный трафик (может совпадать с портом домена или отличаться от него);

- IP-адрес — адрес бэкенд-сервера, на который будет направляться очищенный трафик;

- Тип — выберите Баланс, если сервер должен использоваться при балансировке трафика, или Бэкап для резервного сервера (который будет использоваться при недоступности основного);

- Вес — определяет распределение трафика (чем выше вес, тем больше запросов получает сервер).

Балансировка трафика происходит между серверами типа Баланс.

Только в случае, если все серверы типа Баланс отключены или недоступны, трафик будет балансироваться между серверами типа Бэкап (если они добавлены и не отключены).

Установите тумблер HTTPS в положение ВКЛ, если на этом порту вашего сервера (например, 443), обрабатывается HTTPS-трафик.

Установите тумблер Proxy SNI, чтобы включить функционал передачи имени запрашиваемого сайта (домена) на защищаемый сервер. Обратите внимание, что тумблер доступен только при использовании HTTPS между сервисом защиты и вашим бэкенд-сервером.

Тумблер Proxy SNI должен быть включён, если ваш бэкенд-сервер требует SNI во входящих соединениях.

После заполнения формы нажмите на кнопку Добавить.

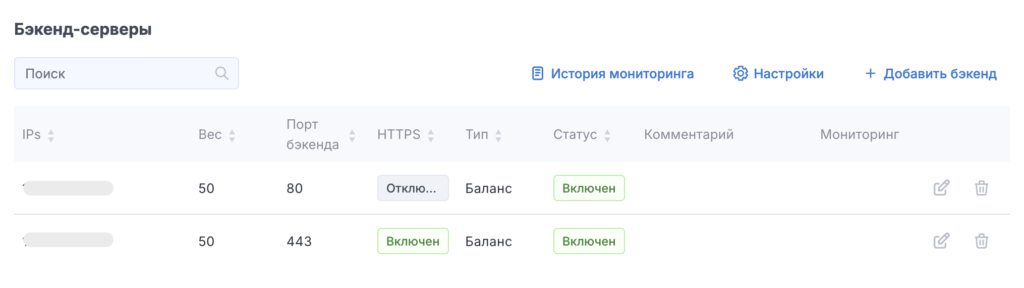

Добавленные объекты появятся в таблице. С помощью кнопок в правой части каждой строки можно изменить или удалить бэкенд-сервер.

Если у вас три бэкенд-сервера с весами 3, 1 и 1, то из 5 запросов:

Чтобы сменить основной бэкэнд для домена, находящегося под защитой WAF, пожалуйста, обратитесь в техподдержку. Специалисты внесут изменение в кратчайшие сроки.

В столбце Мониторинг отображается состояние бэкенда:

- красный восклицательный знак указывает на наличие проблемы с бэкендом (наведите указатель мыши на иконку, чтобы увидеть описание проблемы);

- зелёная галочка — мониторинг бэкенда активен, проблем не зафиксировано;

- отсутствие иконки — бэкенд не установлен на мониторинг.

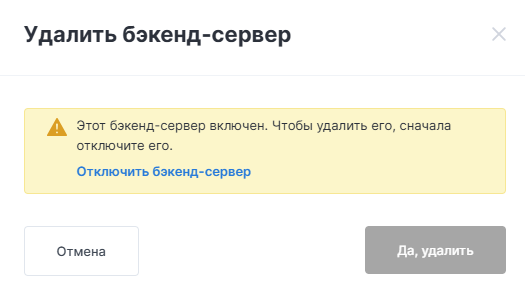

При удалении включенного (активного) бэкенд-сервера появится предупреждение. Нажмите на кнопку Отключить бэкенд-сервер, а затем подтвердите его удаление.

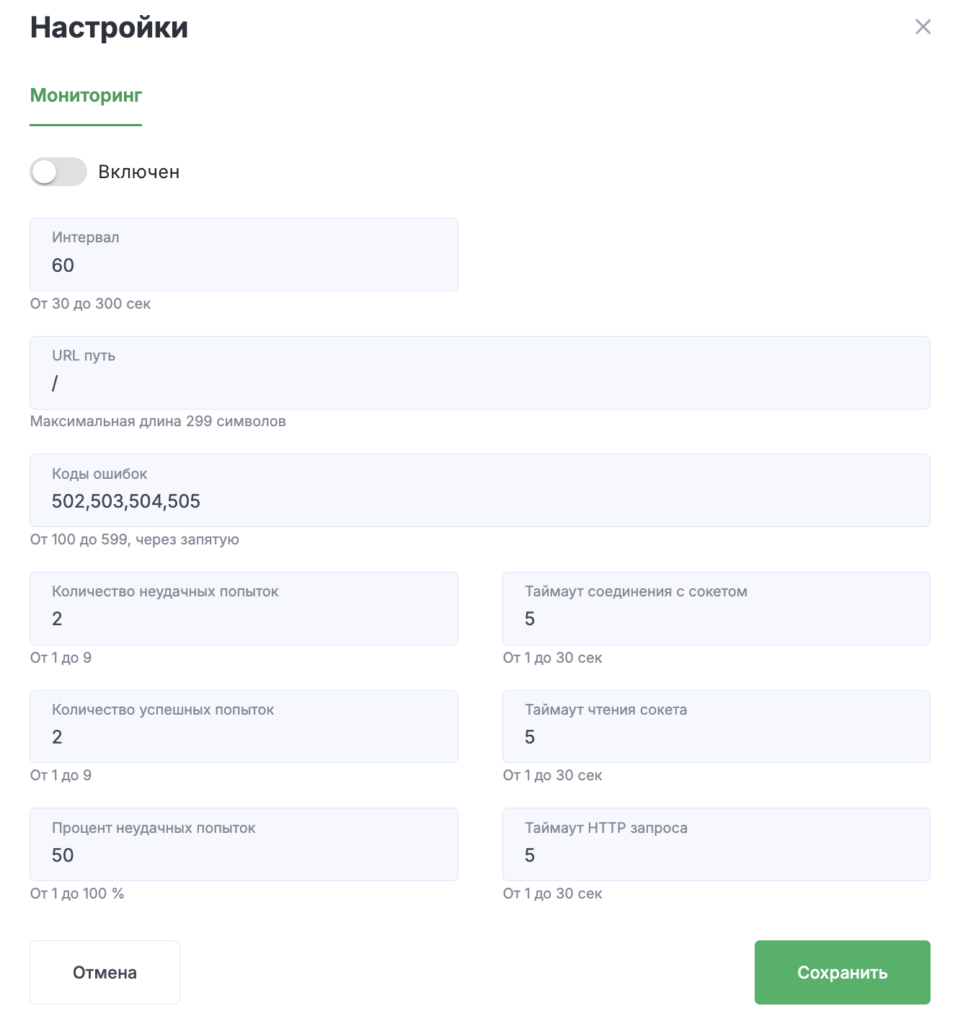

Нажмите на кнопку Настройка, чтобы перейти к параметрам мониторинга.

В открывшемся окне вы можете с помощью переключателя включить или отключить мониторинг для бэкенд-серверов, а также настроить параметры:

- Интервал — периодичность опроса бэкендов (в секундах);

- URL путь — адрес для мониторинга, по которому отправляются HTTP-запросы (указывается относительный адрес — без hostname и протокола);

- Коды ошибок — список HTTP-статусов, которые считаются признаком недоступности;

- Количество неудачных попыток — число последовательных неудачных попыток, после которого бэкенд считается недоступным;

- Количество успешных попыток — число последовательных удачных попыток, после которого бэкенд считается доступным;

- Процент неудачных попыток — процент неудачных проверок от общего числа для признания бэкенда недоступным (с помощью этого параметра можно избежать исключения из балансировки бэкенда, который недоступен только с одной из нескольких локаций);

- Таймаут соединения с сокетом — таймаут на установление TCP-соединения (в секундах);

- Таймаут чтения сокета — таймаут на чтение данных из сокета (в секундах);

- Таймаут HTTP запроса — общий таймаут на выполнение HTTP-запроса (в секундах).

Для повышения достоверности результатов мы рекомендуем указывать значение больше «1» в полях «Количество неудачных попыток» и «Количество успешных попыток».

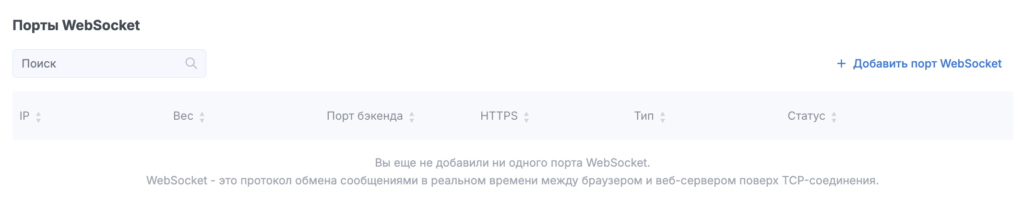

Порты WebSocket

Задайте настройки для защиты сайта от DDoS-атак через уязвимости протокола WebSocket.

- При стандартной настройке сайта для протокола WebSocket используются порты «80» и «443». В этом случае специальные настройки для обеспечения защиты не требуется.

- В случае использования нестандартных портов, для работы по этому протоколу необходимо выполнить настройку, указав эти порты. При необходимости, можно настроить также балансировку между бэкенд-серверами.

Нажмите на кнопку Добавить порт WebSocket. Заполните форму и нажмите на кнопку Добавить. Если кнопка Добавить порт WebSocket неактивна, значит достигнуто максимальное количество портов.

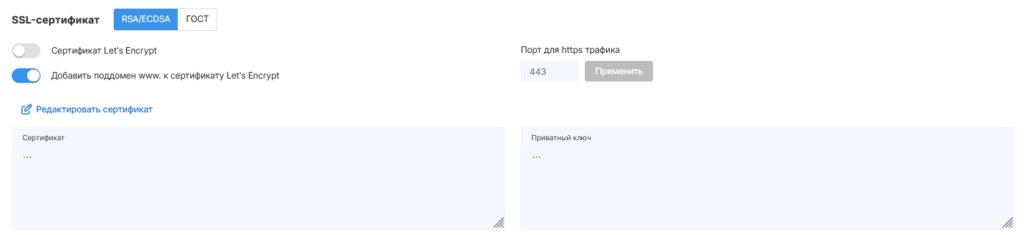

SSL-сертификат

Вы можете получить бесплатный SSL-сертификат (с сервиса Let’s Encrypt) либо установить собственный. Также можно включить или отключить перенаправление с HTTP на HTTPS (или наоборот), что уменьшит нагрузку на конечный сервер.

- Собственный сертификат

Для проверки SSL-трафика вам необходимо указать сертификат открытого ключа и секретный ключ. На экране они будут показаны в усечённом виде (для исключения копирования). Также необходимо внести сертификаты корневого центра и промежуточных центров сертификации (при их наличии).

Перед отправкой данных убедитесь, что вы скомпоновали единый текстовый документ из всех составляющих цепочки сертификатов: в одном файле должны размещены последовательно сертификат домена, затем промежуточные, и корневой сертификаты (если он требуется).

Всё это должно быть вставлено в одно текстовое поле в соответствующей форме.

В случае использования собственного сертификата, вам потребуется самостоятельно обновлять его при истечении срока действия.

Обратите внимание: все сертификаты SSL должны начинаться с «BEGIN CERTIFICATE» и оканчиваться на «END CERTIFICATE». Обычно валидатор сертификатов рассылает данный набор файлов с пометкой «Для Apache/Nginx». Приватный ключ домена начинается заголовком «BEGIN RSA PRIVATE KEY».

Перед копированием сертификата в поле формы убедитесь, что переключатель Сертификат Let’s Encrypt установлен в положение «ОТКЛ».

В случае получения сообщения об ошибки корректности сертификата, необходимо проверить:

- проверить поля сертификата (Common Name, SANs, Valid)

- сверить через openssl совпадение хешей сертификата и ключа

- проверить всю цепочку сертификатов, удостоверяющих конечный.

- Бесплатный новый сертификат

Если у вас нет сертификата или вы не желаете вносить его данные в личный кабинет, предоставляется возможность активировать опцию «Сертификат Let’s Encrypt». В этом случае для защищаемого сервера формируются ключи клиента и выпускается сертификат открытого ключа. Сертификат и ключ по истечении каждого срока использования будут заново формироваться и заменяться автоматически за 10 дней до истечения срока их действия.

Для использования такого сертификата необходимо, чтобы основная запись «А» запись домена, а также его www.* запись указывала на полученный защищённый IP адрес.

Для успешной генерации и установки сертификата домен должен соответствовать следующим требованиям:

Сертификат будет установлен в течение нескольких минут автоматически. В случае если Вы получаете ошибку несоответствия DNS записей, стоит немного подождать — обновление доменной зоны может занимать от 5 минут до 72 часов, в зависимости от ранее указанного значения TTL в ресурсной А-записи домена, и настроек интернет-провайдеров.

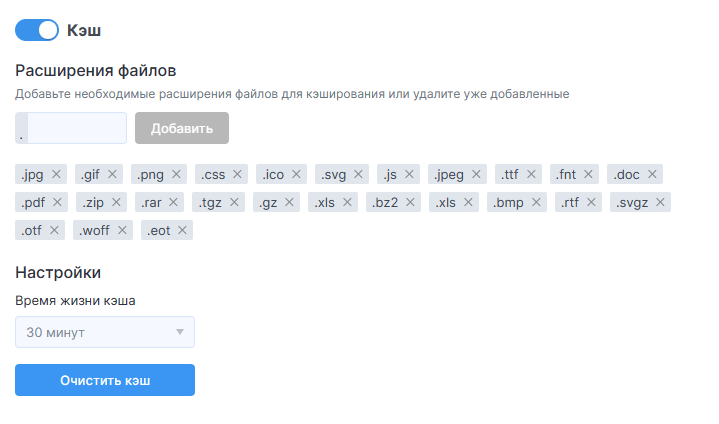

Кэш

Благодаря кэшированию ваш сайт будет работать не только надежнее, но и быстрее.

Кэширование статического контента будет выполняться в оперативной памяти кэширующих серверов в точках очистки StormWall, что позволяет существенно снизить нагрузку на конечный сервер.

Вы можете самостоятельно назначить время жизни кэша и типы файлов, которые будут подвергаться кэшированию. Если вам нужны другие параметры (географические ограничения или что-либо еще), пожалуйста, обратитесь в техподдержку.

Чтобы включить кэширование, выберите время жизни кэша и расширения файлов, а затем установите ползунок Кэш в положение ВКЛ.

При нажатии на кнопку Очистить кэш все данные будут подгружаться с ресурсов заново.

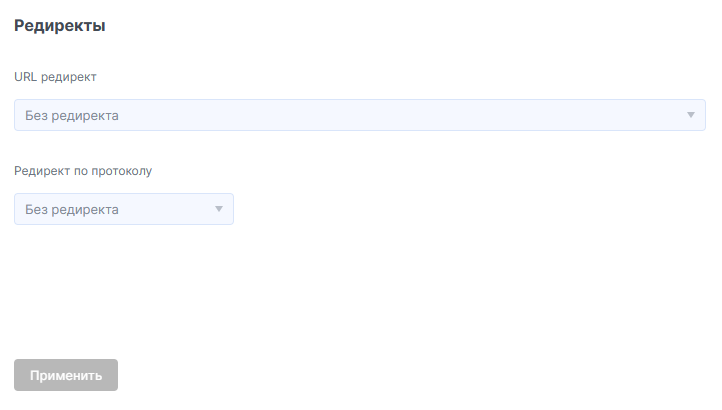

Редиректы

Настройте правила перенаправления между адресами.

Например, здесь можно настроить редирект с «http» на «https».