От работы DNS-серверов* зависят доступность сайтов, API*, почтовых служб, CDN* и других интернет-сервисов. При DDoS-атаке* на DNS нарушается процесс преобразования читаемых доменных имён в IP-адреса, и пользователи не могут получить доступ к этим ресурсам. Рассказываем про защиту DNS-сервера от DDoS: как противодействовать актуальным угрозам и какие технологии в этом помогут.

Что такое DNS?

DNS (Domain Name System) — распределённая иерархическая система разрешения имён, которая работает по клиент-серверной модели и сопоставляет доменные имена с ресурсными записями (A/AAAA, CNAME, MX и др.) через последовательные запросы к корневым, TLD- и авторитативным DNS-серверам. Чаще это происходит по протоколу UDP (порт 53), для крупных ответов и зонных передач может использоваться TCP.

У каждого узла есть уникальный сетевой адрес:

| Протокол | Длина IP-адреса | Пример |

| IPv4 | 4 байта (32 бита) | 192.124.0.8 |

| IPv6 | 16 байт (128 бит) | 2001:0fb6:89ac:0000:0000:8a4b:0330:8634 |

Для удобства используются доменные имена, которые состоят из уровней, разделённых точками. Например, pro — домен первого уровня, а stormwall.pro — второго.

DNS-серверы играют ключевую роль в работе сети: они хранят и обслуживают DNS-записи, сопоставляют доменные имена с IP-адресами и другими ресурсными данными. Когда клиент (например, браузер через системный резолвер — компонент инфраструктуры DNS) запрашивает IP по доменному имени, рекурсивный DNS-резолвер либо возвращает ответ из кэша, либо последовательно обращается к другим DNS-серверам (корневым, TLD и авторитативным) за актуальной информацией. Получив ответ, резолвер возвращает его клиенту, после чего устанавливается соединение с целевым сервером.

Подробнее: Что такое DNS и DNS-сервер?

Виды DDoS-атак на DNS-серверы

DNS-серверы часто становятся целью DDoS-атак. Три основных способа:

- Объёмные атаки — переполнение канала связи большим количеством трафика, включая отражённые (DNS-reflection) и усиленные атаки (DNS-амплификация), при которых на жертву направляется поток увеличенных ответов.

- Атаки на уровне протокола/приложения — генерация большого числа DNS-запросов, перегружающих ресурсы резолверов и авторитативных серверов (CPU — центральный процессор, память, таблицы состояний).

- Атаки на истощение ресурсов — техники вроде NXDOMAIN-флуд, DNS Water Torture (отправка запросов к несуществующим или случайно сгенерированным поддоменам) и пр., снижающие эффективность кэширования и увеличивающие количество внешних обращений.

Если DNS-инфраструктура в конкретном дата-центре, особенно авторитативные серверы или резолверы, подвергается атаке, доступ к ресурсам по доменным именам может быть частично или полностью нарушен, даже если сами сервисы остаются работоспособными.

Чаще встречаются такие типы DDoS-атак на DNS:

- DNS-флуд — генерация большого объёма DNS-запросов, валидных или случайных, направленных на резолвер или авторитативный сервер с целью перегрузки центрального процессора, памяти и сетевых ресурсов. Для этого может использоваться ботнет;

- Reflection (отражённые атаки) — отправка DNS-запросов на сторонние открытые серверы с подменённым IP-адресом жертвы, в результате чего ответы направляются на цель, создавая паразитный входящий трафик;

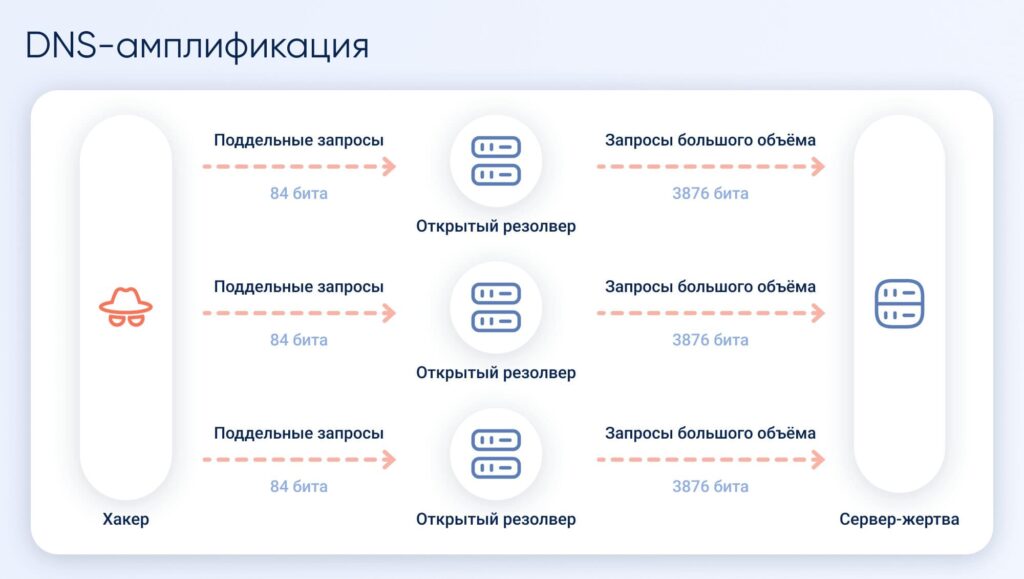

- Amplification (усиление) — частный случай отражённых атак. Хакеры подбирают запросы (например, к записям с большим объёмом данных или протоколу защиты DNSSEC), которые дают ответы значительно больше исходного запроса, что кратно увеличивает нагрузку на канал жертвы;

- NXDOMAIN/DNS Water Torture — запросы отправляют к несуществующим или случайно сгенерированным поддоменам, что снижает эффективность кэширования и заставляет резолверы постоянно обращаться к авторитативным серверам, перегружая их.

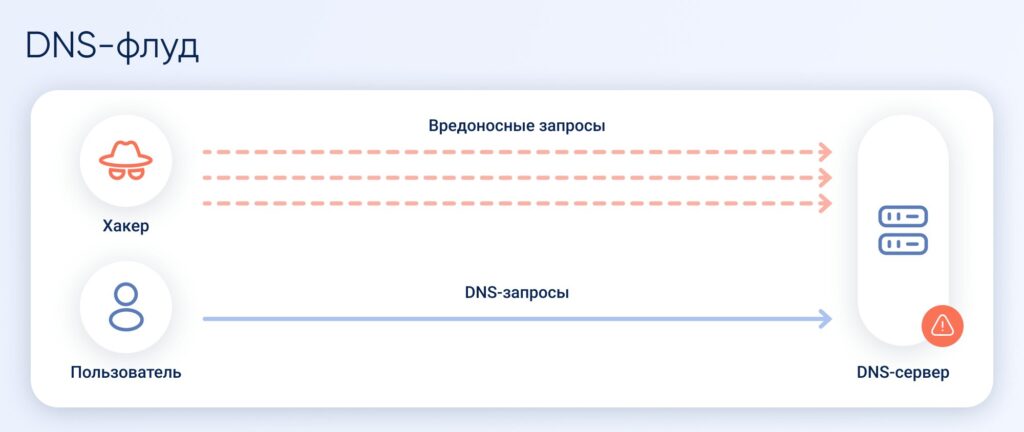

Так выглядит схема атаки, если это стандартный DNS-флуд

А так — DNS-амплификация, когда на жертву направляется поток увеличенных ответов

Помимо отказа в обслуживании, DDoS-атаки на DNS могут использоваться как прикрытие для других угроз, особенно при наличии уязвимостей в инфраструктуре. Это позволяет злоумышленникам маскировать вредоносную активность, обходить средства защиты и запускать атаки, связанные с перехватом трафика, управлением ботнетами и несанкционированной передачей данных.

Распространённые угрозы:

- DNS-туннелирование — создание скрытого канала связи, при котором данные инкапсулируются в DNS-запросы и ответы (чаще всего в имени домена или полезной нагрузке). Это позволяет обходить фильтрацию и использовать DNS для управления или передачи данных;

- DNS-спуфинг (отравление кэша) — внедрение поддельных DNS-ответов в кэш резолвера, в результате чего пользователи перенаправляются на ложные IP-адреса, например, фишинговые ресурсы;

- DGA (Domain Generation Algorithm) — алгоритмическая генерация большого числа доменных имён, используемых вредоносным ПО для связи с управляющими серверами (C2), что затрудняет блокировку;

- Fast Flux — техника частой смены IP-адресов, привязанных к одному домену, за счёт короткого TTL (минимального времени существования DNS-записи) и распределённой сети узлов.

Кого атакуют

В 2025 году атаки на DNS вошли в ТОП-5 векторов DDoS в мире. Этот протокол остаётся одним из самых атакуемых после HTTPS*. На DNS нацелены до трети всех DDoS-атак.

В России в 2025 году аналитики StormWall фиксировали резкий рост количества атак двух видов — DNS-амплификация и DNS Water Torture. Всплеск атак на DNS в нашей стране наблюдается уже пятый год. Ярким примером стала атака на DNS-серверы RU-CENTER — одного из крупнейших в России регистраторов доменных имен и хостинг-провайдеров. Политически мотивированные хактивисты нацелились на инфраструктуру, нестабильная работа которой повлияла на доступность ресурсов клиентов и скорость изменения DNS-записей. Наши специалисты помогли компании RU-CENTER восстановить работоспособность DNS-серверов и обеспечить их непрерывную доступность в дальнейшем.

Почему важно защищать DNS-сервер

Если атака на DNS-сервер увенчается успехом, последствиями могут стать его нестабильная работа или полное отсутствие доступа к ресурсам по их доменным именам.

Последствия могут быть такими же, как и при любых DDoS-атаках:

- проблемы в бизнес-процессах;

- финансовые потери (претензии, иски из-за нарушения условий договора, отток клиентов);

- репутационные риски (волна негатива в публичном пространстве ухудшит имидж компании);

- угроза безопасности данных: DDoS-атака на DNS может сопровождаться попытками взлома системы и похищения конфиденциальной информации.

Ситуация для клиентов усугубляется тем, что они не могут быстро подключить защиту. Атакованный сервер не справляется с оперативной обработкой легальных запросов, для подключения защиты и её настройки потребуется больше времени, чем обычно.

Защита DNS критически важна для организаций в нескольких отраслях:

- Телеком- и хостинг-провайдеры, медиаплатформы. DNS — «точка входа» ко всем цифровым сервисам, при атаке большие сегменты сети могут стать недоступными.

- Финансы. Если сервисы банка или платёжной системы перестанут отвечать на запросы, пользователи не смогут совершать операции.

- Торговля. Даже несколько минут недоступности интернет-магазина — это потери выручки.

Подробнее: DDoS-атаки в 2025 году в мире и России

Как защитить DNS от DDoS-атак и других угроз

Сегодня специалисты чаще используют несколько подходов. Основные рекомендации:

- Соблюдать базовые правила безопасности.

Регулярно обновлять программное обеспечение, проводить аудит на уязвимости, проверять и чистить устаревшие или ненужные DNS-записи. Отключать неиспользуемые протоколы и сервисы, ограничивать число пользователей с правами администратора.

- Разделять функции серверов.

Авторитетные и рекурсивные DNS-серверы лучше разделять по ролям и сетевым зонам. Совмещение функций повышает уязвимость к атакам.

Рекомендации для авторитетных серверов:

- отключить рекурсию;

- ограничить передачу зон только между доверенными IP-адресами;

- запретить динамические обновления, чтобы злоумышленники не могли подменять записи.

- Создать запас по производительности.

Серверы и инфраструктура (балансировщики, каналы связи) должны иметь избыточную пропускную способность. Для отказоустойчивости рекомендуется размещать серверы в разных дата-центрах и сетевых сегментах с несколькими маршрутами трафика, чтобы перегрузка одного канала не приводила к недоступности сервиса.

- Подключить сервис защиты от DDoS.

Специализированные antiDDoS-решения позволяют эффективнее справляться с атаками на DNS. При выборе провайдера важно уточнить:

- какие техники используются для блокировки вредоносных запросов, отражённых и усиленных атак, а также атак на истощение ресурсов;

- как сервис балансирует трафик между серверами и дата-центрами, чтобы избежать перегрузки отдельных узлов;

- какие алгоритмы мониторинга и анализа сетевой активности применяются для выявления подозрительных паттернов и автоматического реагирования на DDoS.

Подробнее: 12 критериев выбора провайдера защиты от DDoS

- Настроить файрволы* для фильтрации входящего и исходящего трафика.

Они могут запрещать или ограничивать доступ к DNS-серверам из определённых источников, вести мониторинг сетевой активности и блокировать подозрительный трафик.

- Использовать дополнительные протоколы для защиты.

DNSSEC — расширение для безопасности системы доменных имен. Этот протокол использует криптографию с открытым ключом для сверки DNS-записей, чтобы исключить подмену ответов.

TSIG — в основе протокола лежит технология подписи транзакций для идентификации данных. Если и сервер, и клиент добавят его в раздел дополнительных данных пакета, это позволит каждый раз подтверждать, что запрос к DNS не изменился по пути.

- Ограничить количество обрабатываемых запросов.

Можно ограничить:

- количество запросов из одного источника;

- общее число запросов в секунду, которое обрабатывает DNS-сервер;

- повторяющиеся запросы для несуществующих доменов.

- Включить DNS-кэширование.

Часто запрашиваемые DNS-записи будут кэшироваться: серверу не придётся каждый раз обрабатывать их заново. Этот способ используют только вместе с ограничением количества запросов, иначе можно спровоцировать рост их числа к несуществующим доменам и увеличить нагрузку на сервер.

- Вести мониторинг и анализ сетевой активности силами специалистов.

Это поможет выявлять аномалии и необычные паттерны: сложные DDoS-атаки могут маскироваться под легитимный трафик.

- Разработать план аварийного восстановления DNS-серверов после атаки.

Продумайте сценарии реагирования на разные виды атак ― от переполнения канала до нарушения целостности баз данных.

― Если DNS-сервер расположен в вашей сети, её необходимо защитить с помощью BGP-анонсирования. Сообщите antiDDoS-провайдеру адреса DNS-серверов, чтобы он настроил на них фильтрацию трафика соответствующего протокола. Мы придерживаемся комплексного подхода к защите, чтобы обеспечить безопасность всей цепочки, по которой идёт трафик, ― от DNS до серверных компонентов приложений.

Рамиль Хантимиров, CEO и сооснователь StormWall

Методы защиты в таблице:

| Метод и принцип действия | Эффективность | Особенности внедрения | |

| Ограничение количества запросов с одного IP или общего количества запросов в секунду к серверу. | Метод защищает от простых флуд-атак, но может быть неэффективен против распределённых ботнетов. | Настраивается на уровне DNS-сервера или сетевого оборудования. | |

| Чёрные и белые списки ― запрет или разрешение доступа к ресурсам с определённых IP-адресов, подсетей или геолокации. | Эффективен против атаки из известных нежелательных источников, но плохо работает против вредоносного трафика, который маскируется под легитимный. | Настраивается на DNS-сервере или межсетевом экране. | |

| Распределение DNS-серверов по нескольким географическим точкам с одним IP. Трафик направляется к ближайшему узлу. | Нейтрализует атаку за счёт распределения нагрузки. | Требует подключения к распределённой сети и настройки BGP-маршрутизации. | |

| DNS-кэширование ― результаты запросов хранятся на рекурсивных серверах, ответы не увеличивают нагрузку на авторитетные. | Снижает нагрузку от повторяющихся запросов, но уязвим для атак на переполнение кэша. | Это стандартная функция DNS-серверов, нужно задать период времени, в течение которого DNS-записи будут храниться в кэше. | |

| DNSSEC ― аутентификация ответов DNS с помощью цифровых подписей для предотвращения подделки данных. | Не поможет при DDoS, но защитит от других угроз, например, спуфинга и отравления кэша. | Нужна генерация ключей и поддержка со стороны провайдера. | |

| Подключение облачного antiDDoS-сервиса ― весь входящий трафик фильтруется через центры очистки. | Эффективен против самых мощных и сложных атак, включая DNS-амплификацию и DNS Water Torture. | Многое зависит от инфраструктуры и задач. Нужно перенаправлять трафик и настраивать правила детекции, в этом поможет antiDDoS-провайдер. | |

Меры защиты DNS-сервера: чек-лист

Рекомендации для повышения устойчивости DNS к DDoS-атакам и другим угрозам:

- Используйте выделенные физические или виртуальные серверы достаточной мощности. Желательно распределять их по разным дата-центрам, сетевым сегментам и маршрутам, чтобы один отказ или перегрузка не нарушали работу всей инфраструктуры.

- Регулярно обновляйте программное обеспечение, проводите аудит конфигураций и выявляйте уязвимости инфраструктуры.

- Выдавайте права администратора узкому кругу доверенных лиц, предпочтительно внутри защищённой сети.

- Отключите ненужные протоколы и сервисы, рекурсивную обработку на авторитетных серверах, запретите динамические обновления зон.

- Настройте файрволы для фильтрации трафика, ограничивайте количество обрабатываемых запросов и используйте DNS-кэширование для снижения нагрузки.

- Внедрите DNSSEC для защиты от подмены данных и других атак на целостность DNS-ответов.

- Подключите специализированное antiDDoS-решение, которое обеспечивает комплексную защиту на всех уровнях сетевой модели OSI, включая уровень приложений (L7).

Ответы на частые вопросы

Что такое защита DNS-сервера?

Это комплекс мер для нейтрализации угроз, вызванных атаками на DNS, включая DDoS. Защита позволяет сохранить работоспособность и доступность сервисов, а также обеспечить безопасность каналов связи между клиентами и серверами.

Почему DNS-серверы часто становятся мишенью для DDoS-атак?

Потому что выполняют важную функцию для обеспечения доступа к интернет-ресурсам. При атаках злоумышленники используют:

- уязвимости протокола DNS. Сам по себе он не проверяет подлинность ответов на запрос, для этого нужно принимать отдельные меры;

- особенности инфраструктуры. В некоторых случаях настройки сервера позволяют ему принимать запросы от любых пользователей в интернете;

- развитие ботнетов. Злоумышленники отправляют пакеты с запросами.

Как понять, что на мой DNS-сервер направлена DDoS-атака?

Обратите внимание на следующие признаки:

- Сервер не успевает своевременно отвечать на DNS-запросы, сессии прерываются или обработка типовых запросов сильно замедляется.

- Растёт нагрузка на ресурсы, например, CPU или оперативную память.

- Резко увеличивается количество запросов, особенно на открытые порты DNS (UDP/TCP 53).

- В логах появляются аномалии: множество однотипных или нетипичных для обычных пользователей запросов, массовые NXDOMAIN-запросы или случайные поддомены.

- Сетевой трафик резко увеличивается, что может приводить к потере пакетов или недоступности сервера.

Что такое DNS-фильтрация и как она помогает в защите от DDoS?

Это технология, которая анализирует DNS-трафик и обнаруживает в нём аномалии. Она позволяет блокировать угрозы, связанные с протоколом DNS, например, вредоносные запросы, чтобы не допустить перегрузки и выхода сервера из строя.

В чём разница между защитой DNS и традиционным файрволом?

Стандартная защита DNS работает на уровне доменных имён и может:

- блокировать угрозы на этапе запроса — ещё до установления сетевого соединения (например, если это защита типа родительского контроля);

- предотвращать подключение к фишинговым и вредоносным ресурсам, а также атаки вроде DNS-спуфинга или отравления кэша.

Фильтрация идёт по доменам (запрещённым не выдаются IP) или по IP (если адрес в чёрном списке, ответ не возвращается).

Защита DNS от DDoS позволяет отслеживать объём и аномалии трафика к сервисам, отличать нормальную нагрузку от флудов, блокировать вредоносные запросы.

Файрвол действует на сетевом уровне и уровне приложений, контролирует входящие и исходящие подключения на основе IP-адресов, портов, протоколов и состояния соединений. В некоторых случаях он может применять глубокую инспекцию пакетов (DPI) и системы обнаружения вторжений (IDS/IPS) для выявления вредоносного трафика. Логирование и анализ событий помогают обнаруживать аномалии. При этом файрвол — лишь один из элементов комплексной защиты, который не обеспечивает полную безопасность.

Что такое DNSSEC и как он работает? Как применяют DNS-over-TLS (DoT) и DNS-over-HTTPS (DoH)?

DNSSEC — расширение протокола DNS, которое добавляет криптографическую подпись к DNS-записям, чтобы исключить подмену ответов.

Как работает DNSSEC:

- Администратор домена создаёт цифровые подписи для DNS‑записей с помощью закрытого ключа.

- Сервер сверяет подписи с опубликованным открытым ключом.

- Если данные не сходятся, ответ считается недостоверным и не принимается.

Каждая доменная зона подтверждается через цифровую подпись родительской зоны. Однако стоит помнить, что DNSSEC не сможет зашифровать DNS‑запросы и ответы: он не скроет, к каким доменам вы обращаетесь, и не предотвратит утечку информации через DNS.

DNS-over-TLS (DoT) — это протокол для передачи DNS‑запросов внутри зашифрованного TLS‑соединения, для которого часто используется порт 853. Такой подход защищает трафик от перехвата и подмены ответов. Поддерживается как на стороне клиента, так и на стороне DNS‑сервера.

DNS-over-HTTPS (DoH) — протокол для передачи DNS-запросов по протоколу HTTPS. Они выглядят как обычный HTTPS-трафик, а данные сложнее перехватить и подменить. Поскольку трафик идёт по порту 443, его трудно заблокировать без полной блокировки HTTPS. DoH легко интегрируется в современные браузеры. Может использоваться вместе с DNSSEC: один протокол отвечает за изменение способа передачи запросов, другой — за проверку подлинности данных.

* Термины и определения — в нашем глоссарии.

Защита веб-сайтов от DDoS-атак

- Подключение за 10 минут

- Поддержка 24×7