С гордостью представляем вам один из самых важных релизов за последние годы и абсолютно новый подход к управлению защитой L3-L5 в Личном кабинете StormWall! Теперь вы можете самостоятельно сегментировать инфраструктуру, создавать точечные правила фильтрации и применять их к отдельным группам ресурсов. Всё это — в пару кликов и без обращения в техподдержку.

Мы выпустили важнейшее обновление Личного кабинета StormWall. Новый раздел «Митигации» — это набор инструментов, включающий в себя группы серверов и подсетей, для которых вы можете задавать собственные правила защиты. Функционал доступен для продуктов StormWall для сетей и StormWall для сервисов на всех тарифах.

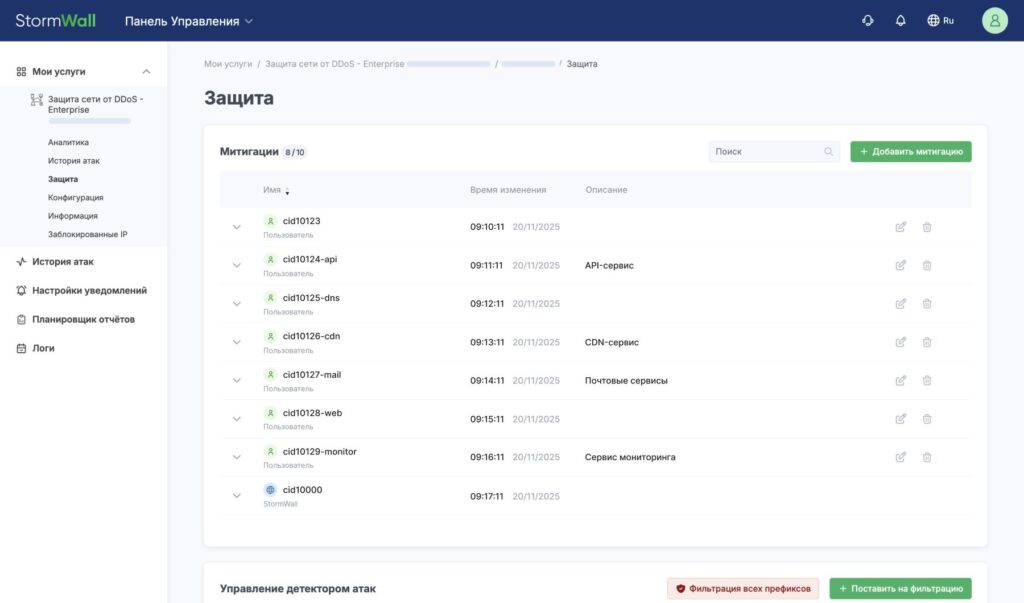

Чтобы начать настраивать защиту по своим правилам прямо сейчас, подключитесь через API или войдите в Личный кабинет (Панель управления → Защита → Митигации):

От слов — к преимуществам

Если вы хотите создавать уникальные сценарии защиты, то «Митигации» вам в этом помогут. Вместо того чтобы применять одни и те же настройки фильтрации ко всем ресурсам, вы можете:

1. Защищать сегменты сети по-разному

Создавайте отдельные митигации для конкретных групп серверов и подсетей — и применяйте к ним индивидуальные правила безопасности.

При настройке защиты используйте:

- Default Mitigation — базовый набор правил, который автоматически создаётся для ваших услуг и сразу включает все ваши префиксы,

- Пользовательские митигации — с их помощью вы можете формировать свои группы, создавать для них независимые белые и чёрные списки, а также отдельные правила защиты.

2. Прописывать правила фильтрации детальнее

Чтобы учесть все нюансы в защите каждого сегмента, используйте больше параметров настройки:

- устанавливайте приоритет и действие для трафика: пропустить (Pass), отбросить (Drop) или обойти последующие проверки (Bypass),

- применяйте гео-фильтрацию: разрешайте или блокируйте трафик из конкретных стран,

- описывайте нужный трафик по IP-адресам, протоколам и портам.

Когда нужны «Митигации»: разбираем на примерах

Новый функционал особенно полезен в случаях, когда вам требуется точечная настройка нашей защиты от DDoS-атак. Рассмотрим два популярных сценария:

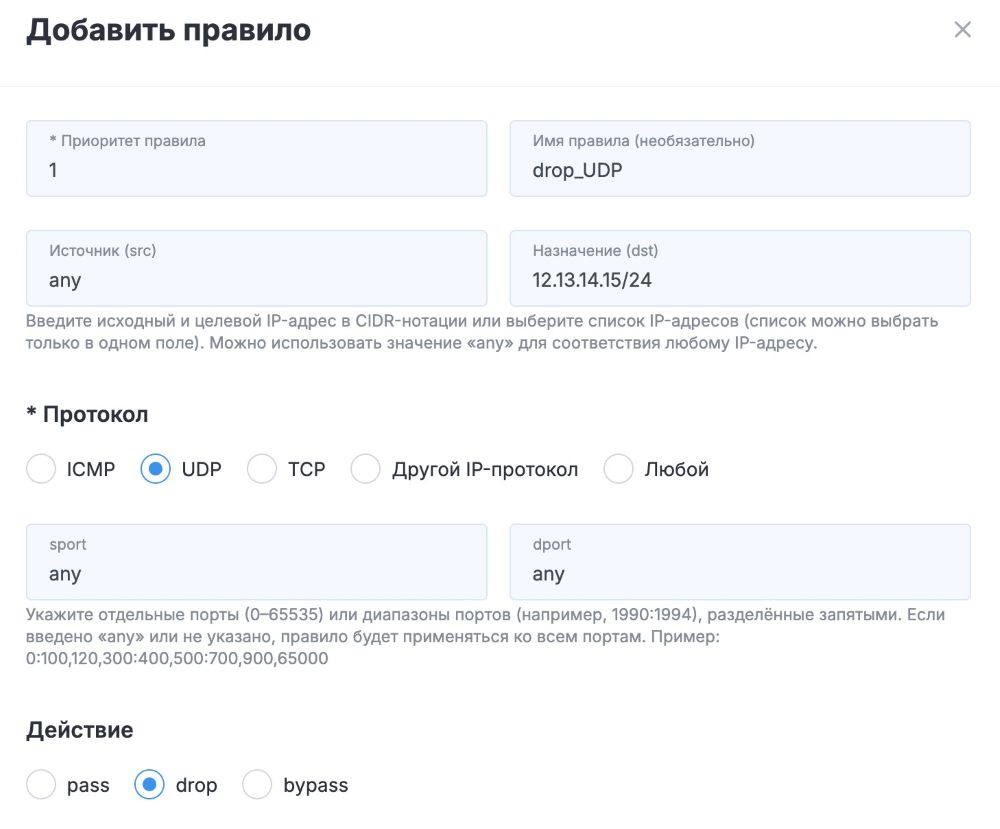

1. Заблокировать все UDP-подключения к определённому адресу

Допустим, у вас есть сетевые IoT-устройства или другое оборудование с открытыми UDP-портами, которые не используются и потенциально могут привлечь внимание злоумышленников. Использовать тонкие настройки защиты в таких случаях обычно нельзя.

Решение: в обновлённом Личном кабинете StormWall создайте правило с действием Drop для протокола UDP на нужном IP-адресе. Доступ к самому оборудованию не потребуется, а сам процесс займёт не больше минуты.

Результат:

- мгновенная защита: все UDP-подключения к устройству теперь блокируются на уровне нашей сети,

- риски снижены: злоумышленник больше не сможет использовать эти порты для атак,

- стабильность TCP-сервисов повышена: они продолжают работать в штатном режиме и без каких-либо ограничений.

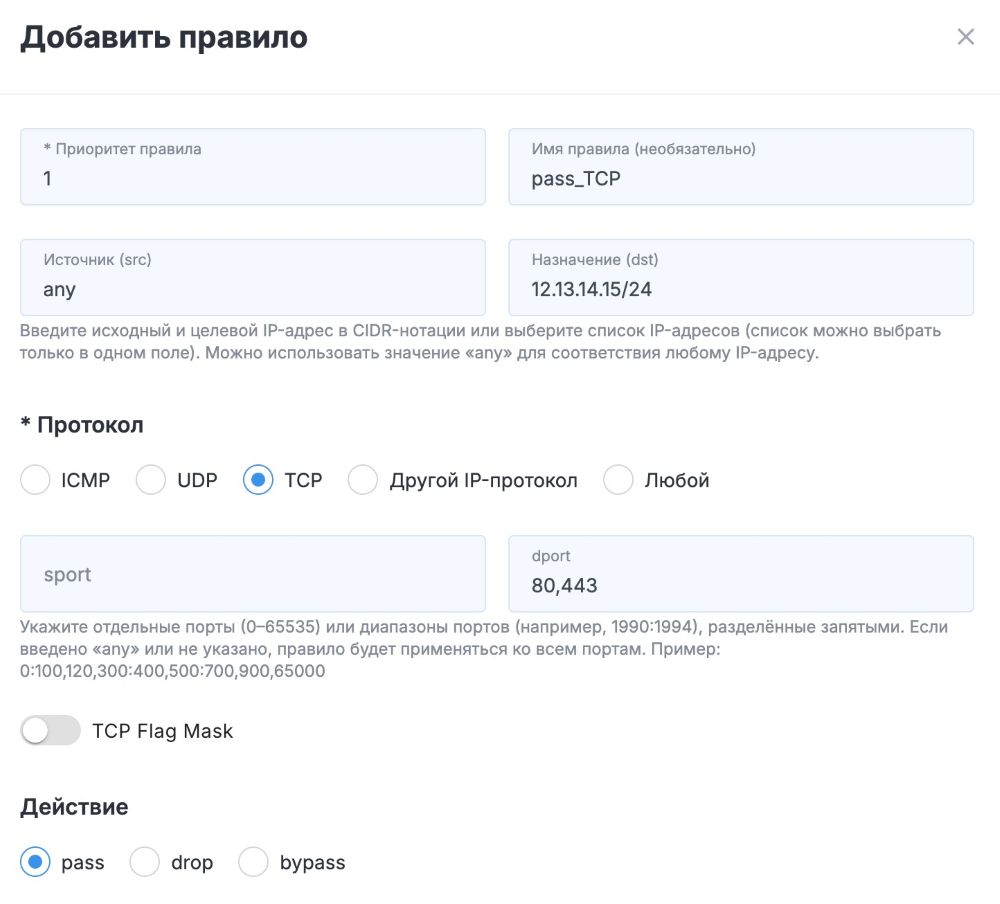

2. Разрешить использование только конкретных TCP-портов

Ещё один сценарий: ваш сервер используется исключительно для веб-сервисов, и вы хотите гарантировать, что пользователи могут обращаться только к ним. Лишние открытые порты не нужны — они увеличивают поверхность потенциальных атак и создают риск для безопасности всей вашей сети. Как ограничить доступ к серверу только нужными TCP-портами?

Решение: используя новый функционал, создайте отдельное правило. Пропишите TCP-порты 80 (HTTP) и 443 (HTTPS), а затем укажите действие Pass.

Результат:

- доступ ограничен: для пользователей работают только веб-сервисы — сайты, API и веб-приложения,

- безопасность усилена: все другие TCP-порты автоматически блокируются, а остальной трафик продолжает обрабатываться по общим правилам фильтрации.

Дополнительно вы можете включить TCP Flag Mask. Это поможет отсеять подозрительные пакеты при фильтрации и в целом усилить вашу безопасность. Так, например, вы можете блокировать пакеты без флагов, которые используются для скрытого сканирования портов.

Дальше — больше

Настраивать защиту сети и сервисов по своим правилам вы можете уже сегодня! С чего начать и подробнее о возможностях нового инструмента «Митигации» читайте в нашей инструкции.

Этот релиз — не просто новый раздел в Личном кабинете. «Митигации» создают новый стандарт в управлении защитой: когда вы не подстраиваетесь под типовую конфигурацию, а формируете собственную архитектуру противодействия DDoS-атакам.

В следующих релизах мы продолжим развивать это направление: вас ждёт самостоятельная настройка дополнительных критериев правил, а также AI-детектор, который поможет ещё точнее отсекать нежелательный трафик. Шаг за шагом Личный кабинет StormWall превращается в стратегический центр управления защитой L3–L5 для вашей инфраструктуры.

Как эти и другие обновления помогут вам усилить защиту и упростить настройку фильтрации, расскажем в нашем блоге. Оставайтесь с нами!

Защита сети от DDoS-атак

- Подключение за 10 минут

- Поддержка 24×7