В феврале 2024-го в интернете появилась новость о крупной DDoS-атаке, участие в которой приняли 3 млн умных зубных щёток. Позже выяснилось, что инцидента на самом деле не было. Тем не менее фейковая история взбудоражила общественность — в Сети стали чаще говорить о ботнетах и связанных с ними угрозах.

Как на самом деле выглядят ботнеты сегодня? Зачем они нужны, и каких видов они бывают? Об этом и не только рассказываем в нашей статье.

Что такое ботнет

«Ботнет» — это сокращение от английских слов “robot” и “net” («робот» и «сеть»). Термином принято называть сеть заражённых устройств, которые могут использоваться злоумышленниками, в том числе для мошенничества и удалённых кибератак.

Ботнет может состоять как из персональных компьютеров, так и из роботов-пылесосов, видеокамер и прочей умной IoT-техники. Главное — чтобы устройство обладало хотя бы минимальной операционной системой и могло подключаться к интернету. В этом случае злоумышленнику удастся заразить гаджет вредоносным ПО и получить удалённый доступ к нему.

Сеть заражённых устройств контролируется ботмастером. Как правило, он контролирует захваченные гаджеты (боты, зомби-устройства) напрямую, через единый сервер или прокси. Также задачи на устройства отправляются при помощи децентрализованной пиринговой модели (P2P). В этом случае девайсы передают команды друг другу, что усложняет обнаружение ботмастера.

Первые ботнеты, которые появились в 2000-е, были примитивными. Со временем они активно развивались и увеличивались в масштабах. Этому способствовала популярность технологии умного дома и IoT.

Динамика увеличения ботнетов (по данным наших аналитиков):

| Год | Среднее количество устройств в одном ботнете |

| 2023 | 6 000 |

| 2024 | 30 000 |

| 2025 | 72 000 |

Виды ботнетов

В большинстве случаев злоумышленники стремятся получить финансовую выгоду или нанести кому-либо вред. Ботнеты — лишь инструмент, который им в этом помогает. Благодаря ему преступники могут относительно быстро и дёшево масштабировать вычислительные мощности для проведения атак.

В зависимости от мотивации злоумышленника можно выделить минимум четыре основных типа ботнетов. Рассмотрим их подробнее.

Ботнеты для майнинга

Генерировать криптовалюту можно не только на своих мощностях, но и на чужих, причём удалённо и в незаметном режиме. С развитием биткоина и аналогов злоумышленники стали чаще заражать компьютеры интернет-пользователей, чтобы использовать их для майнинга.

Ботнеты такого типа легче всего выявить по возросшей нагрузке на видеокарту и операционную систему. Если она увеличилась без объективных причин, скорее всего ваше устройство стало частью чьей-то майнинговой фермы.

Ботнеты для кражи данных

Один из примеров — ботнет ZeuS. Благодаря его активному распространению в конце 2000-х злоумышленники получали банковские данные жертв по всему миру. По некоторым данным, суммарный ущерб от этого ботнета составил 70 млн долларов.

Также заражённые устройства могут захватывать и передавать ботмастеру данные доступа к аккаунтам в соцсетях, email, мессенджерах и прочих популярных приложений. Как правило, украденные профили жертв затем используются в мошеннических схемах.

Ещё один популярный сценарий — использование ботнетов конкурентами. Например, в ритейле сети заражённых устройств могут проводить скальпирование товаров, размещённых на ресурсах жертвы. От этих и других угроз можно защититься с помощью специализированных решений — антиботов.

Ботнеты для спама

Один из самых очевидных кейсов — рассылки вредоносного кода и мошеннических писем по email. Заражённые устройства имеют разные IP-адреса. Чем их больше в сети злоумышленника, тем меньше вероятность, что почтовый сервис не распознает и не отфильтрует спам-атаку.

Чаще всего сообщения с заражённых устройств рассылаются в рамках фишинга. Жертвы верят мошенникам, перечисляют им деньги или раскрывают чувствительную информацию.

Ботнеты для DDoS-атак

Если преступнику необходимо сгенерировать огромное количество запросов к онлайн-ресурсу жертвы, чтобы вывести его из строя, то ботнет — идеальное решение. Атака с заражённых устройств будет распределённой, а её мощность — потенциально высокой.

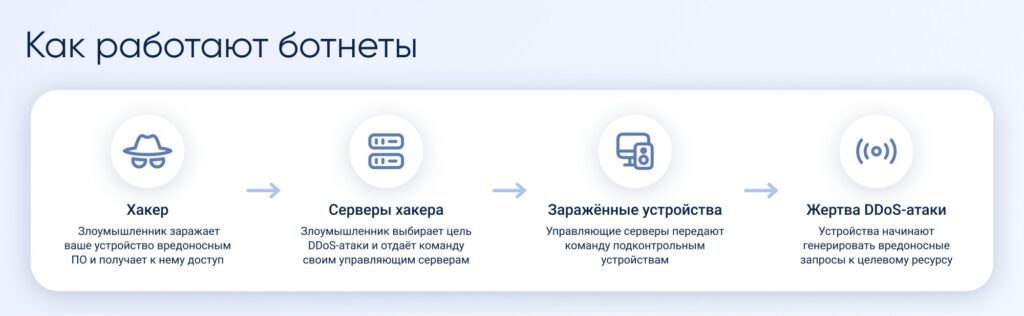

В большинстве случаев DDoS-атаки с участием ботнетов проходят по одному сценарию:

- Устройства заражаются вредоносным ПО, после чего злоумышленник получает к ним удалённый доступ.

- Он выбирает цель атаки и отдаёт команду своим управляющим серверам.

- Управляющие серверы передают команду подконтрольным устройствам.

- Устройства начинают генерировать вредоносные запросы к целевому ресурсу.

Примеры ботнетов

Историй с громкими DDoS-атаками много, но далеко не всегда звучит имя ботнета, который за ними стоит. К наиболее известным можно отнести:

- Mirai — многие устройства в его составе были из категории умных бытовых гаджетов. И большинство из них стали частью ботнета только потому, что на них использовались одинаковые заводские логины и пароли. По некоторым оценкам, суммарный ущерб от этого ботнета в 2000-е составил более 100 млн долларов США;

- Jackskid — модернизированная версия Mirai. Ботнет эксплуатирует уязвимости, в том числе нулевого дня, и взламывает устройства методом перебора слабых паролей. Может одновременно задействовать десятки тысяч ботов. При создании Jackskid злоумышленники доработали ядро сканера Mirai, что позволяет им быстрее перехватывать управление IoT-устройствами, использовать их не только для DDoS-атак, но и для майнинга криптовалюты и похищения конфиденциальной информации с заражённых гаджетов;

- Gafgyt — практически полный аналог Mirai. Здесь точно так же заражали в основном умную IoT-технику, а главным способом применения ботнета стали DDoS-атаки;

- Mantis — один из самых мощных ботнетов для DDoS-атак по версии Cloudflare. В 2022 году он мог генерировать свыше 25 млн запросов в секунду. Отчасти такая производительность объясняется тем, что ботнет меньше сфокусирован на IoT-устройствах и чаще использует ресурсы серверов и виртуальных машин;

- Mēris — ботнет, с помощью которого в 2021 году была совершена DDoS-атака на Яндекс. Инцидент вошёл в историю как один из самых масштабных. Мощность атаки составила почти 22 млн запросов в секунду;

- AISURU и Kimwolf — крупные ботнеты, которые объединены в общую бот-сеть и могут управляться одной преступной группировкой. По данным на начало 2026 года, в их составе до 4 млн заражённых устройств IoT (интернета вещей). AISURU в 2025-м побил рекорд по гиперобъёмным атакам — 31,4 Тбит/с и 200 млн запросов в секунду. Kimwolf сначала использовался как теневой прокси-сервис, а затем стал применяться и для DDoS.

В феврале 2026 года мы отразили «ковровую бомбардировку» мощностью свыше 3 Тбит/с, которая включала заражённые ботнетами устройства и была нацелена на развлекательные ресурсы, а также наши собственные сети. Месяцем позже правоохранительные органы США, Канады и Германии ликвидировали инфраструктуру управления (C2) четырьмя мощными ботнетами — AISURU, Kimwolf, JackSkid и Mossad. Подозреваемые в организации атак были задержаны.

Как понять, что устройство заражено вредоносным ПО

Об этом могут свидетельствовать такие признаки:

- внезапные перезагрузки. Особенно для устройств, работающих в режиме 24/7: камеры видеонаблюдения, маршрутизаторы, умные датчики. Возможно, процессор перегружен контролируемыми извне задачами, злоумышленники обновляют вредоносный код или генерируют чрезмерное количество сетевых запросов;

- аномальное энергопотребление. Заражённое устройство потребляет значительно больше энергии, чем обычно. В первую очередь это заметно на IoT-гаджетах, работающих на батарейках и заряжаемых аккумуляторах, например, смарт-часах, умных дверных звонках, датчиках движения;

- перегрев устройства даже в состоянии простоя или при минимальной нагрузке. Это может быть вызвано фоновой работой вредоносного кода;

- необычно высокая нагрузка на сеть. Устройство генерирует нетипичный трафик: повышенный исходящий объём данных без видимой причины, частые соединения с удалёнными серверами;

- подключение к неизвестным IP*-адресам, особенно если они зарубежные и не относятся к инфраструктуре производителя;

- замедление работы устройства без видимых причин. Приложения и страницы загружаются дольше обычного, операционная система долго запускается или выдаёт сбои при отключении, возникают перебои в работе интернет-сервисов и почтовых клиентов;

- нарушение основных функций. Камеры видеонаблюдения перестают записывать или передавать видео, умные датчики реагируют с задержкой или не работают вовсе, так как ресурсы процессора и сети заняты выполнением запросов ботнета;

- подозрительные процессы, которые обнаруживаются в диспетчере задач или системных журналах и автоматически восстанавливаются после принудительного завершения;

- появление на устройстве программ, которые вы не устанавливали;

- изменения настроек системы, браузера или самого устройства без вашего участия;

- отправка сообщений от вашего имени по электронной почте, в мессенджерах или соцсетях. Возможно, с устройства рассылают спам;

- блокировки и попадание в чёрные списки. Почтовые серверы добавляются в антиспам-базы, внешние сервисы блокируют соединения с вашим IP‑адресом. Провайдер может сообщить о превышении лимита трафика или о подозрительной активности;

- предупреждения от антивируса или других средств защиты. Они блокируют исходящие соединения или фиксируют наличие вредоносного ПО.

Что делать, если устройство стало частью ботнета

- Отключите гаджет от интернета, чтобы прервалась связь с управляющим сервером.

- Скопируйте важные файлы на флешку или внешний диск: так вы сохраните важную информацию перед очисткой системы.

- Сбросьте устройство до заводских настроек и восстановите данные из резервной копии.

- Очистите автозагрузку и отключите подозрительные процессы.

- Поменяйте все пароли — особенно для почты, банков, мессенджеров.

- Обновите операционную систему и антивирус. Новые версии программ часто закрывают прежние уязвимости.

- Проведите полную проверку устройства на вирусы. Убедитесь, что остаточных угроз не осталось.

- Если другие методы не помогли, переустановите операционную систему.

Как предотвратить подключение к ботнету

- Регулярно обновляйте операционную систему и все приложения. Именно в обновлениях разработчики закрывают обнаруженные уязвимости.

- Используйте современный антивирус и следите за его актуальностью. Обязательно включите функцию файрвола (сетевого экрана) и не игнорируйте его предупреждения.

- Установите сложные уникальные пароли на всех устройствах и сервисах. Сканеры ботнетов легко подбирают заводские пароли к умным гаджетам. Не используйте один пароль для разных аккаунтов.

- Включите двух- или трёхфакторную аутентификацию, чтобы злоумышленники не могли получить доступ к учётной записи без одноразового кода из СМС, пуш-уведомления или почты.

- Не открывайте подозрительные письма, файлы и ссылки. Даже если сообщение пришло от знакомого, проверьте адрес отправителя.

- Скачивайте программы только с официальных сайтов или магазинов приложений. Если всё же загружаете что‑то из непроверенных мест, обязательно проверяйте файлы антивирусом перед запуском.

- Настройте безопасность сетевых устройств. Измените стандартные логин и пароль администратора, отключите удалённое управление, если не используете его, включите шифрование Wi‑Fi. Обновляйте прошивку роутера и других сетевых устройств.

- Сегментируйте сеть и контролируйте доступ. Для IoT‑устройств выделите отдельную гостевую сеть, чтобы в случае их заражения злоумышленники не могли попасть в основную сеть с важными данными. Используйте средства обнаружения вторжений (IDS) и комплексные решения для защиты конечных точек (EDR).

- Настройте DNS*‑защиту. Технологии, блокирующие подключения к известным вредоносным серверам на уровне DNS, работают как первый фильтр ещё до установки соединения.

- Будьте осторожны в общедоступных Wi‑Fi сетях, например, в кафе или аэропортах: злоумышленники могут перехватывать трафик и подключаться к вашему устройству, в том числе под видом провайдера местной сети.

- Обучайте сотрудников основам кибербезопасности.

- Анализируйте трафик и поведение устройств. Резкие скачки исходящего трафика, подключения к неизвестным IP‑адресам, неожиданные перезагрузки или повышенное энергопотребление — повод проверить операционную систему на признаки заражения.

Какие технологии и инструменты помогут выявить аномалии

Можно использовать инструменты мониторинга сети:

- wireshark.org – программа для детального анализа передаваемых пакетов данных;

- tcpdump – утилита, которая позволяет перехватывать и анализировать пакеты, отслеживать сетевые взаимодействия.

Определить, связаны ли определённые IP-адреса с ботнетами, можно через специализированные сервисы типа virustotal.com и abuseipdb.com.

Выявить признаки несанкционированного доступа к системе или атаки — с помощью поиска индикаторов компрометации (IOC). Обычно используется комплекс методов, например, ручной анализ событий, трафика или его метаданных, автоматизированное извлечение из инцидентов, локальный сбор IOC в логах и другие.

Применяют сетевые правила (сигнатуры) для систем обнаружения вторжений:

- snort — анализирует сетевой трафик и сравнивает с заранее заданными правилами. Если обнаруживает подозрительную активность, создаёт предупреждение и может выполнить определённые действия, например, заблокировать соединение или отправить уведомление администратору.

- suricata.io – выявляет подозрительные соединения и вредоносную активность.

Также трафик можно фильтровать на уровне веб-сервера Nginx, который предоставляет встроенные механизмы ограничения количества запросов с одного IP-адреса или за определённый период времени, чтобы защитить сервер от перегрузки.

Проверяйте логи маршрутизатора: большинство современных устройств позволяют анализировать сетевые подключения и блокировать подозрительные соединения.

Рекомендации по логированию:

- Соблюдать баланс. Избыточные записи перегружают хранилища, а недостаточные не позволяют диагностировать проблемы.

- Связывать каждую запись лога с уникальным идентификатором запроса, чтобы проследить его путь через систему.

- Придерживаться согласованного формата лога.

- Делать содержание записей ясным для разработчиков и других потребителей, при этом не включать в них чувствительные данные.

Какие метрики можно измерять:

- RPS (количество запросов в секунду) за разные интервалы времени — секунду, минуту, час, чтобы выявлять закономерности трафика;

- NXDOMAIN spike — количество пиков NXDOMAIN на основе настроенных порогов, может указывать на аномалию в работе DNS;

- Number of unique IPs — число уникальных IP-адресов.

Ответы на частые вопросы

Что такое ботнет?

Ботнет (англ. botnet, где bot — «робот», а net — «сеть») — сеть устройств, заражённых вредоносным программным обеспечением, которой злоумышленники управляют удалённо. Такие гаджеты называют «ботами» или «зомби». Это может быть ПК, смартфон, IoT-устройство и даже сервер.

Как ботнет используется в DDoS-атаках?

Чтобы вывести ресурс из строя, злоумышленники направляют на него поток трафика от тысяч или даже миллионов скомпрометированных устройств.

Как обычно выглядит DDoS-атака с использованием ботнета:

- Хакеры заражают устройства вредоносным программным обеспечением и получают к ним удалённый доступ.

- Выбирают цель атаки и отправляют команду на собственные управляющие серверы.

- Те, в свою очередь, передают её всем заражённым устройствам.

- Получив команду, эти устройства начинают генерировать вредоносные запросы к ресурсу жертвы.

Особенность ботнета — масштабируемость: чем больше устройств входит в такую сеть, тем мощнее она становится. При этом реальный источник атаки скрывается за большим количеством заражённых узлов.

Как понять, что моё устройство в ботнете?

Обратите внимание на следующие признаки:

- устройство само перезагружается;

- потребляет значительно больше энергии, чем обычно;

- перегревается даже при работе без сильных нагрузок;

- растёт нагрузка на сеть без объективных причин;

- устройство подключается к неизвестным IP-адресам;

- работает медленнее, чем обычно;

- не выполняет или плохо выполняет свои основные функции;

- возникают сбои в работе приложений и сервисов;

- на устройстве появляются новые неизвестные процессы или программы;

- меняются настройки без вашего участия;

- отправляются сообщения от вашего имени;

- приходят предупреждения от антивируса или других средств защиты.

Как удалить заражение ботнета с компьютера?

Попробуйте такие способы:

- отключите компьютер от интернета — связь с управляющим сервером прервётся;

- выполните сканирование системы с помощью антивируса. Если он ничего не находит, но факт заражения очевиден, используйте специализированные сканеры;

- проверьте список автозагрузки и удалите все неизвестные или подозрительные программы;

- если вредоносный код не удаляется, переустановите ОС;

- смените пароли от всех важных учётных записей.

Защитит ли антивирус от ботнета?

Частично — против сложных и объёмных угроз он может быть бессилен. Современные антивирусы способны обнаружить и заблокировать давно существующие ботнеты во время сканирования или при попытке внедрения. Некоторые продукты имеют специальные функции защиты от таких угроз. Антивирус может предотвратить заражение, если вредоносная программа уже известна или ведет себя очевидно подозрительно.

Однако против современных ботнетов антивирус — недостаточная защита. Злоумышленники активно используют методы обхода, зашифрованные каналы связи и техники социальной инженерии. Один антивирус, особенно бесплатный, не сможет обнаружить вредоносное ПО, которое уже заразило систему и маскирует свою активность.

Эффективная защита от ботнетов требует комплексного подхода: поведенческий анализ, мониторинг сетевого трафика, сегментация сети, своевременное обновление всех устройств и использование специализированных решений.

Что делать владельцу сайта при обнаружении DDoS-атаки с ботнета?

Лучше всего принимать меры заранее:

- подключить специализированные antiDDoS-сервисы для фильтрации трафика;

- использовать файрволы, которые обнаруживают и блокируют подозрительные запросы, маскирующиеся под легитимный трафик;

- подключить CDN (сеть доставки контента), которая помогает снизить нагрузку на собственные серверы и ускорить загрузку контента;

- подготовить резервные ресурсы — серверы и каналы связи, на которые можно перенаправить трафик;

- минимизировать количество потенциальных точек входа для злоумышленника: отключить неиспользуемые службы и закрыть неактивные порты;

- вести мониторинг сетевого трафика и производительности системы.

Если сайт уже под атакой, сообщите хостинг-провайдеру — он может фильтровать вредоносный трафик на своей стороне, но эффективность зависит от качества решений и наличия защиты на уровне приложений. Подключите antiDDoS-сервис, если ещё не сделали это ранее. У многих поставщиков защиты есть ускоренный алгоритм подключения для клиентов, которые уже находятся под атакой.

Примите дополнительные меры (но помните, что они не защитят полностью от мощных современных DDoS-атак):

- временно ограничьте доступ по IP или геолокации, откуда идёт основной поток вредоносного трафика;

- настройте ограничения на уровне веб-сервера. Можете ограничить количество новых соединений в секунду или число пакетов;

- отключите уязвимые функции приложения: например, закройте файл xmlrpc.php в WordPress, если он не используется, и ограничьте доступ к странице входа, настроив двухфакторную аутентификацию и капчу.

Провайдер защиты должен обладать географически распределённой инфраструктурой. Чем ближе фильтруются масштабные DDoS-атаки к их источникам, тем меньше вероятность, что они достигнут цели. Мы рекомендуем не надеяться на простую фильтрацию трафика, а выстраивать сложную защиту на разных уровнях инфраструктуры, которая эффективно распознаёт бот-атаки и умеет быстро их отражать.

Рамиль Хантимиров, CEO и сооснователь StormWall

За каждым известным ботнетом стоят тысячи компаний-жертв. Для кого-то из них DDoS-атаки прошли с минимальными последствиями, для других они закончились миллионными убытками и репутационными потерями. Чтобы ваша компания не пополнила длинные списки жертв ботнетов, рекомендуем использовать специализированные средства защиты. Решения StormWall — в их числе.

* Термины и определения — в глоссарии на нашем сайте.