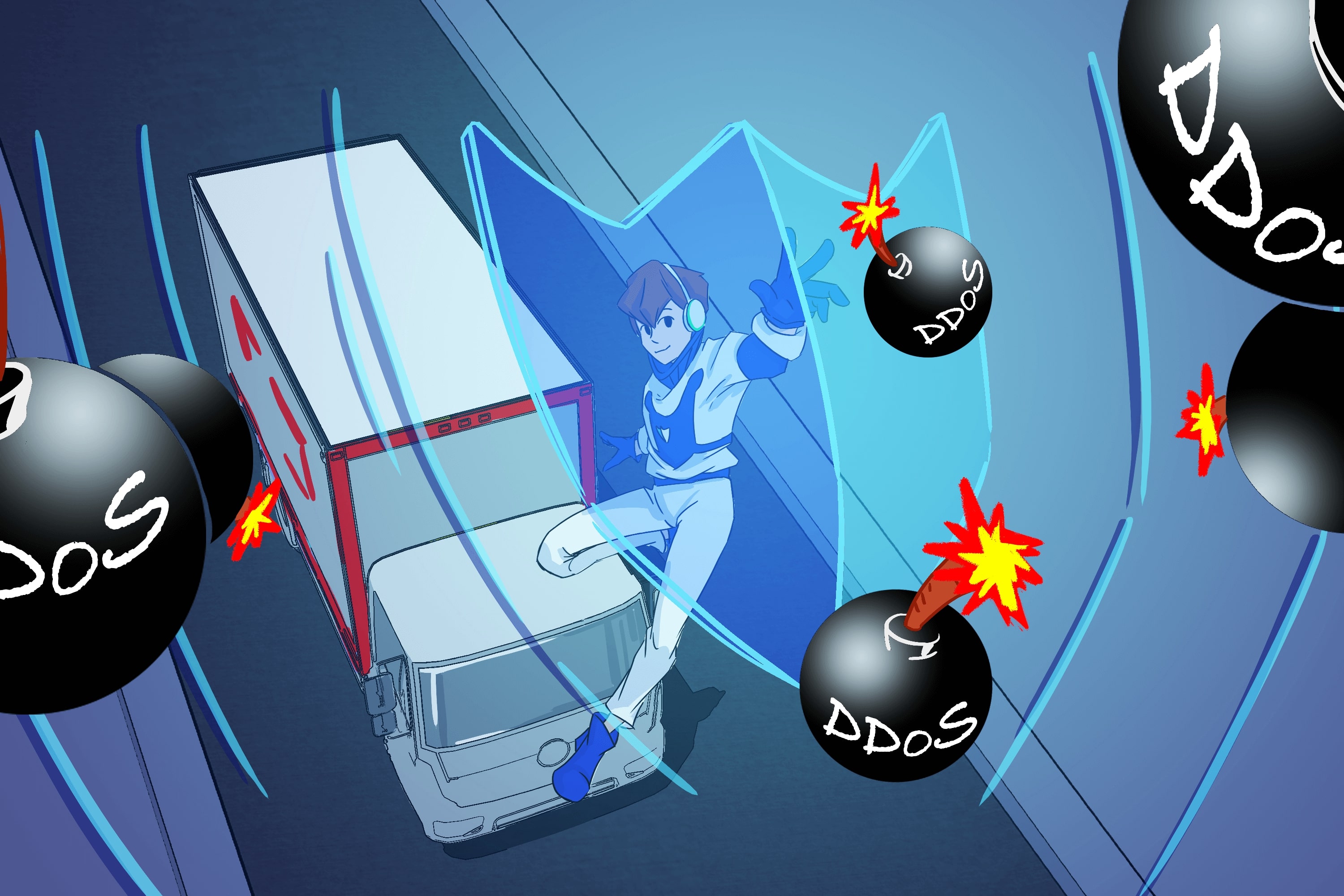

Логистика играет важную роль в развитии любого общества. От правильной работы логистических компаний зависит многое. Достаточно вспомнить историю мировых войн, где успех той или иной стороны конфликта зависел от правильно организованных поставок. Военные логисты заложили основы, которыми пользуется современная бизнес-логистика. В XXI веке логистический менеджмент столкнулся с качественно новыми угрозами. Это массированные DDoS атаки с применением программ-вымогателей, которые способны существенно повлиять на физическую логистическую цепочку поставок всеми видами транспорта.

Транспорт и логистика — это чувствительная сфера экономики, которая привлекает повышенное внимание киберпреступников по ряду причин. Последствия DDoS атаки могут сказаться далеко за пределами самого бизнеса, нарушая рабочий процесс тысяч других предприятий. Хакеры пользуются ситуацией и усиливают давление с целью быстрого получения выкупа. Помимо этого, логистический бизнес имеет множество точек проникновения, вредоносных программ, а низкая рентабельность затрудняет инвестиции в инфраструктуру кибербезопасности. Всё это провоцирует массированные DDoS атаки на ведущих представителей индустрии.

- В мае 2017 года немецкий железнодорожный оператор Deutsche Bahn объявил об массированной DDoS атаке. Перебои в обслуживании вызвали неполадки билетных терминалов почти в 100 странах. Из-за вирусной программы WannaCry, сотни пользователей железнодорожной сети Германии увидели на информационных мониторах, сообщения с требованием выкупа. Министр внутренних дел Германии Томас де Мезьер заявил, что движение поездов не было нарушено, и правительственные компьютерные системы не пострадали. Тем не менее, путешественники активно демонстрировали в Интернете фото красных окон с сообщениями, требующими оплаты наличными для восстановления доступа.

- Летом 2017 года, о мощной DDoS атаке заявил датский транспортно-логистический гигант Maersk. Представители компании сообщили, что, несмотря на определенные трудности, находящиеся в море контейнеровозы Maersk Line могут поддерживать связь с другими судами и маневрировать, а экипажам ничто не угрожает. Внедрение вируса NotPetya вызвало массовые простои транспортных судов и сократило объем доставки на 20%. Это принесло убытки в размере 300 миллионов долларов. Компания была вынуждена восстанавливать свои функции в ручном режиме. Информационные системы на многих объектах и в ряде коммерческих подразделений не работали 10 дней, пока специальные службы восстанавливали работу 4000 серверов, 45 000 ПК и 2500 приложений.

- В 2017 году злоумышленники доставили немало хлопот американской компании экспресс доставки FedEx. Программа вымогатель NotPetya ударила по ее дочерней компании TNT Express. Тогда FedEx оценила свои операционные убытки из-за DDoS атаки в 300 миллионов долларов и увеличила стоимость интеграции систем TNT на 75 миллионов долларов. Из офиса компании FedEx прозвучало несколько заявлений о том, что во время взлома база данных не пострадала. Однако бывший глава отдела компьютерных преступлений ФБР Эд Строз выразил мнение, что атака была предпринята не ради денег, а для того, чтобы запятнать публичный имидж компании.

- В мае 2020 года в Персидском заливе между флотами Соединенных Штатов и Ирана наблюдалась особая напряжённость. Именно тогда Иран сообщил, что его морские порты в районе Бандер-Аббаса подверглись кибератаке. В результате порт Шахид Раджи был закрыт на несколько дней. В серии из нескольких DDoS атак, которая нарушила работу порта, обвинили Израиль. Примечательно, что в 2007 году в порту Шахид Раджи была установлена система управления портами TOS, которая могла быть атакована разными способами. Прямая атака системы через интернет или атака на один из системных интерфейсов. К примеру, DDoS атака на иранскую компанию по разработке программного обеспечения Kaveh.

- Осенью 2020 года об кибератаке на свои периферийные серверы сообщила французская транспортная компания CMA CGM. Тогда крупнейший морской контейнерный перевозчик быстро отреагировал на угрозу и ограничил доступ к своим приложениям, что остановило распространение вредоносного трафика. Спустя год CMA CGM вновь подвергся DDoS атаке. На этот раз утечка пользовательских данных была обнаружена во время наблюдения за работой API компании перевозчика. Гигант контейнерных перевозок закрыл свои вебсайты и несколько дней устранял последствия нападения. По сообщениям из некоторых источников, всему виной стала программа-вымогатель Ragnar Locker.

В последнее время морские перевозки всё больше зависят от операционных технологий (OT), где устаревшая инфраструктура становится главной проблемой. Автоматизация во всех звеньях логистической цепочки поставок, плюс увеличение количества интеллектуальных устройств, включая транспортные средства, расширяет границы для DDoS атак. Проблема в том, что логистические компании уделяют этому вопросу слишком мало внимания. Согласно проведённым исследованиям, ведущие логистические центры регулярно подвергаются целевым атакам с использованием прокси-сетей, а также получают нежелательный трафик из известных ботнетов. Но по прежнему уровень кибербезопасности в логистической сфере остается довольно низким.